Les attaques de falsification Zero-Day sur SharePoint se poursuivent malgré les correctifs disponibles

Les serveurs Microsoft SharePoint dans le monde entier font face à une exploitation continue via une vulnérabilité de falsification que les attaquants ont initialement exploitée comme une faille zero-day. Les chercheurs en sécurité ont découvert le 22 avril 2026 que plus de 1 300 serveurs SharePoint restent exposés à Internet sans correctifs de sécurité critiques, laissant les organisations vulnérables à des attaques actives qui ont commencé avant que Microsoft ne publie des correctifs.

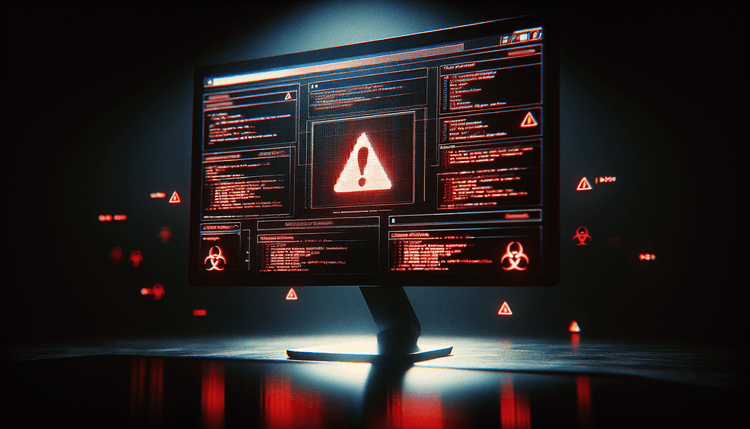

La vulnérabilité de falsification permet aux attaquants de manipuler les mécanismes d'authentification de SharePoint, permettant potentiellement un accès non autorisé à des données d'entreprise sensibles et à des systèmes internes. Les acteurs malveillants exploitent cette faille dans des campagnes ciblées contre des organisations utilisant des déploiements SharePoint non corrigés, avec des attaques qui se poursuivent même après que Microsoft a rendu disponibles des mises à jour de sécurité via leurs canaux de mise à jour standard.

Les analystes de sécurité suivant les schémas d'exploitation rapportent que les attaquants ciblent spécifiquement les serveurs SharePoint exposés à Internet, en scannant les instances vulnérables et en tentant d'exploiter le mécanisme de falsification pour contourner les contrôles d'authentification. La vulnérabilité affecte le cadre d'authentification central de SharePoint, permettant aux acteurs malveillants de présenter des identifiants falsifiés que le système valide incorrectement comme légitimes.

Le Centre de réponse de sécurité de Microsoft a initialement classé cela comme une vulnérabilité critique lorsque l'exploitation a été détectée pour la première fois dans la nature. L'entreprise a depuis publié des correctifs complets traitant le mécanisme de contournement de l'authentification, mais les taux d'adoption restent préoccupants parmi les déploiements SharePoint exposés à Internet. Les organisations utilisant ces serveurs vulnérables font face à un risque immédiat de violations de données, d'accès non autorisé aux systèmes et de mouvements latéraux potentiels au sein de leur infrastructure réseau.

Déploiements SharePoint vulnérables et impact sur les entreprises

La vulnérabilité impacte les installations de Microsoft SharePoint Server à travers plusieurs versions, avec la plus forte concentration de systèmes vulnérables exécutant les configurations SharePoint Server 2019 et SharePoint Server 2016. Les organisations avec des déploiements SharePoint exposés à Internet sont à risque immédiat, en particulier celles utilisant SharePoint pour la collaboration externe, les portails clients ou les dépôts de documents publics.

Les environnements d'entreprise représentent la principale cible démographique de ces attaques, car les serveurs SharePoint contiennent généralement des documents commerciaux sensibles, des données clients, des dossiers financiers et de la propriété intellectuelle. La vulnérabilité de falsification permet aux attaquants d'accéder à ces dépôts sans authentification appropriée, exposant potentiellement des années de données d'entreprise accumulées à des parties non autorisées.

Les petites et moyennes entreprises utilisant des déploiements SharePoint sur site font face à un risque accru en raison de ressources de sécurité limitées et de cycles de déploiement de correctifs plus lents. Beaucoup de ces organisations manquent d'équipes de sécurité dédiées pour surveiller les tentatives d'exploitation active ou mettre en œuvre des procédures de correction d'urgence lorsque des vulnérabilités zero-day émergent dans leur infrastructure SharePoint.

Exigences immédiates de correction et de mitigation pour les administrateurs SharePoint

Les administrateurs SharePoint doivent immédiatement appliquer les dernières mises à jour de sécurité disponibles via le Guide de mise à jour de sécurité de Microsoft pour traiter cette vulnérabilité activement exploitée. Les correctifs ciblent spécifiquement le mécanisme de falsification d'authentification que les attaquants exploitent pour contourner les contrôles de sécurité de SharePoint.

Les organisations devraient prioriser la correction des serveurs SharePoint exposés à Internet en premier, car ces systèmes font face au risque le plus élevé d'exploitation immédiate. Les administrateurs peuvent vérifier leur statut de correctif en consultant la console d'administration centrale de SharePoint et en confirmant que les dernières mises à jour de sécurité ont été installées avec succès sur tous les serveurs de la ferme.

Comme mesure de mitigation immédiate, les organisations devraient envisager de restreindre temporairement l'accès externe aux serveurs SharePoint jusqu'à ce que les correctifs puissent être déployés. Les administrateurs réseau peuvent mettre en œuvre des règles de pare-feu pour limiter l'accès à SharePoint à des plages d'IP de confiance ou exiger des connexions VPN pour les utilisateurs externes. De plus, activer la journalisation améliorée sur les serveurs SharePoint aidera à détecter toute tentative d'exploitation en cours et fournira des preuves médico-légales pour les équipes de réponse aux incidents de sécurité.

Le catalogue des vulnérabilités exploitées connues de la CISA inclut désormais cette vulnérabilité SharePoint, exigeant que les agences fédérales corrigent leurs systèmes dans des délais spécifiés. Les organisations du secteur privé devraient suivre des directives d'urgence similaires étant donné le statut d'exploitation active et la nature sensible des données généralement stockées dans les environnements SharePoint.