Eclypsium révèle des lacunes critiques de sécurité IP KVM

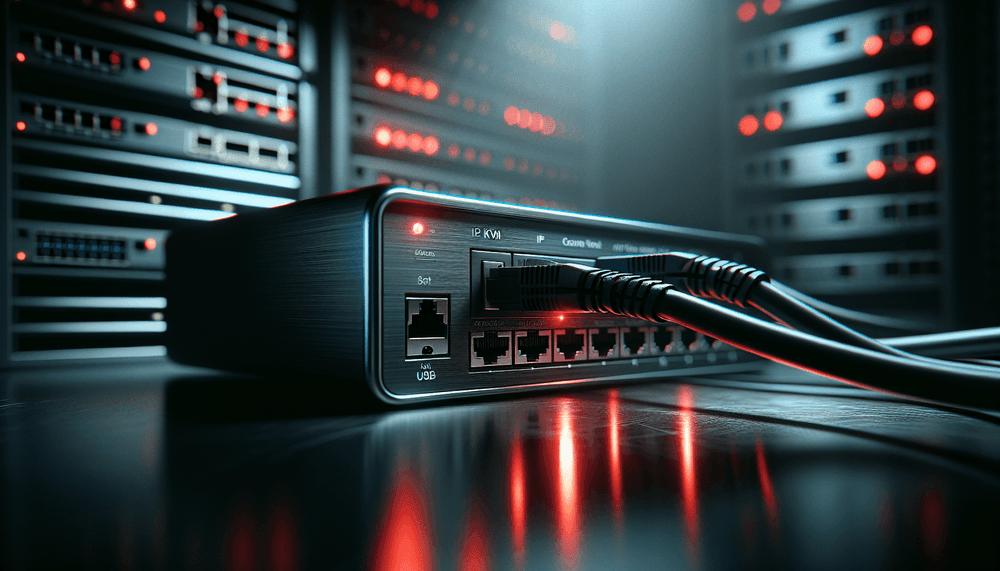

Les chercheurs en sécurité d'Eclypsium ont publié le 18 mars 2026 des résultats révélant neuf vulnérabilités critiques affectant les dispositifs IP KVM à bas coût de quatre fabricants. Les failles impactent les produits GL-iNet Comet RM-1, Angeet/Yeeso ES3 KVM, Sipeed NanoKVM et JetKVM que les organisations déploient couramment pour la gestion à distance des serveurs.

Les dispositifs IP KVM fonctionnent comme des outils d'accès à distance au niveau matériel, permettant aux administrateurs de contrôler les serveurs et les stations de travail comme s'ils étaient physiquement présents à la console. Contrairement aux solutions d'accès à distance basées sur des logiciels, ces dispositifs fonctionnent indépendamment du système d'exploitation de la cible, fournissant des fonctionnalités clavier, vidéo et souris via des interfaces matérielles dédiées. Cet accès de bas niveau les rend particulièrement attrayants pour les attaquants cherchant un contrôle persistant du système.

Les vulnérabilités découvertes par l'équipe de recherche d'Eclypsium couvrent plusieurs vecteurs d'attaque, y compris des mécanismes de contournement d'authentification, des voies d'escalade de privilèges et des capacités d'exécution de code à distance. Les failles les plus graves permettent aux attaquants d'obtenir un contrôle administratif complet à la fois sur le dispositif KVM lui-même et sur tous les systèmes connectés à travers lui. Ce compromis à double couche représente une escalade significative de l'impact potentiel de l'attaque par rapport aux intrusions traditionnelles basées sur le réseau.

L'enquête d'Eclypsium s'est concentrée sur les solutions IP KVM de niveau budget qui ont gagné en popularité parmi les petites et moyennes entreprises en raison de leur rentabilité par rapport aux alternatives de niveau entreprise. Ces dispositifs se vendent généralement à moins de 200 $, les rendant accessibles aux organisations avec des budgets informatiques limités mais potentiellement les exposant à des scénarios d'attaque sophistiqués précédemment associés à des acteurs étatiques ciblant des infrastructures de grande valeur.

L'équipe de recherche a utilisé des techniques d'analyse statique et dynamique pour identifier les vulnérabilités, en examinant les images de firmware, les protocoles réseau et les interfaces web des gammes de produits affectées. Leur méthodologie comprenait l'ingénierie inverse des protocoles de communication propriétaires et le test des mécanismes d'authentification sous divers scénarios d'attaque. L'approche globale a révélé des faiblesses de sécurité systémiques plutôt que des défauts d'implémentation isolés.

Déploiement généralisé crée une large surface d'attaque

Les organisations utilisant les dispositifs GL-iNet Comet RM-1, Angeet/Yeeso ES3 KVM, Sipeed NanoKVM et JetKVM font face à des risques de sécurité immédiats. Ces produits sont couramment déployés dans les centres de données, les bureaux distants et les environnements de laboratoire à domicile où les administrateurs nécessitent des capacités de gestion hors bande. Les dispositifs affectés gèrent souvent des infrastructures critiques, y compris des serveurs exécutant des bases de données, des applications web et des services réseau.

Les petites et moyennes entreprises représentent le principal groupe à risque, car ces organisations choisissent fréquemment des solutions IP KVM économiques plutôt que des alternatives de niveau entreprise coûtant des milliers de dollars. Les installations de fabrication, les bureaux de succursales distantes et les fournisseurs de services gérés déploient couramment ces dispositifs pour maintenir la connectivité avec une infrastructure géographiquement distribuée. Le faible coût et la facilité de déploiement ont rendu ces produits particulièrement populaires parmi les organisations ne disposant pas d'équipes de sécurité dédiées pour évaluer les postures de sécurité matérielle.

Les vulnérabilités créent des scénarios de risque en cascade où le compromis d'un seul dispositif IP KVM peut fournir aux attaquants un accès à plusieurs systèmes connectés. Dans les déploiements typiques, un dispositif KVM peut gérer entre quatre et seize serveurs, multipliant l'impact potentiel d'une exploitation réussie. Les organisations utilisant ces dispositifs pour la gestion de systèmes critiques font face à des risques tels que le vol de données, la manipulation de systèmes et l'installation de portes dérobées persistantes qui survivent à la réinstallation du système d'exploitation.

Les travailleurs à distance et les professionnels de l'informatique gérant des environnements de laboratoire à domicile sont également exposés, en particulier ceux utilisant ces dispositifs pour accéder aux ressources de l'entreprise via des connexions VPN. La combinaison de matériel KVM vulnérable et de connectivité réseau crée des voies potentielles pour que les attaquants passent des réseaux domestiques compromis à l'infrastructure de l'entreprise, contournant les contrôles de sécurité périmétriques traditionnels.

Étapes immédiates de mitigation pour les vulnérabilités IP KVM

Les organisations doivent immédiatement auditer leur inventaire de dispositifs IP KVM pour identifier les modèles affectés. Les administrateurs réseau devraient localiser les dispositifs GL-iNet Comet RM-1, Angeet/Yeeso ES3 KVM, Sipeed NanoKVM et JetKVM à l'aide d'outils de balayage réseau ou de systèmes de gestion d'actifs. Ces dispositifs fonctionnent généralement sur les ports standards 80, 443, 5900 et des ports de gestion personnalisés qui varient selon le fabricant.

La segmentation du réseau offre la protection immédiate la plus efficace contre les tentatives d'exploitation. Les administrateurs devraient isoler les dispositifs IP KVM sur des VLANs de gestion dédiés avec des règles de pare-feu strictes limitant l'accès aux postes de travail administratifs autorisés. Les listes de contrôle d'accès devraient restreindre la connectivité des dispositifs KVM à des adresses IP spécifiques et exiger une authentification VPN pour l'accès à distance. Les organisations devraient désactiver la connectivité Internet directe pour ces dispositifs et mettre en œuvre des serveurs de saut ou des hôtes bastion pour une gestion à distance sécurisée.

Les mises à jour de firmware restent indisponibles pour la plupart des dispositifs affectés au 18 mars 2026, obligeant les organisations à mettre en œuvre des contrôles compensatoires. Les systèmes de surveillance réseau devraient être configurés pour détecter des modèles de trafic inhabituels provenant des adresses IP des dispositifs KVM, y compris des connexions sortantes inattendues ou des volumes de transfert de données anormaux. Les systèmes de détection d'intrusion devraient surveiller les tentatives d'authentification contre les interfaces web KVM et alerter sur les modèles de connexion échouée qui pourraient indiquer des attaques par force brute.

Les organisations incapables de remplacer immédiatement les dispositifs vulnérables devraient envisager de les déconnecter temporairement de l'infrastructure réseau et de revenir à un accès console physique lorsque cela est possible. Pour les systèmes critiques nécessitant un accès à distance continu, les administrateurs devraient mettre en œuvre des couches d'authentification supplémentaires telles que des jetons matériels ou une authentification basée sur des certificats pour compléter les contrôles de sécurité des dispositifs vulnérables. La rotation régulière des mots de passe et des politiques d'authentification fortes deviennent des mesures intérimaires critiques en attendant les mises à jour de sécurité des fournisseurs.