Campagne de logiciels publicitaires signés exploitant la confiance des certificats pour désactiver la sécurité

Des chercheurs en sécurité ont découvert une campagne sophistiquée de logiciels publicitaires le 15 avril 2026, où des attaquants ont utilisé des outils malveillants signés numériquement pour compromettre des milliers de points de terminaison dans des secteurs d'infrastructure critique. La campagne exploite des certificats de signature de code valides pour contourner les contrôles de sécurité de Windows et déployer des charges utiles avec des privilèges de niveau SYSTEM, désactivant efficacement les protections antivirus sur les machines infectées.

La chaîne d'attaque commence par la distribution de logiciels apparemment légitimes portant des signatures numériques valides, leur permettant de passer les contrôles de sécurité initiaux. Une fois exécuté, l'outil de logiciels publicitaires élève les privilèges au niveau SYSTEM, le niveau de privilège le plus élevé dans les environnements Windows, accordant un accès illimité aux ressources système et aux configurations de sécurité. Cette élévation permet au logiciel malveillant de modifier ou de désactiver complètement les logiciels de protection des points de terminaison, laissant les systèmes vulnérables à des attaques supplémentaires.

L'outil malveillant cible spécifiquement les moteurs antivirus en manipulant les services Windows, les entrées de registre et les composants de protection en temps réel. Les analystes de sécurité ont identifié que la charge utile utilise plusieurs techniques pour assurer la persistance, notamment la création de tâches planifiées, la modification des processus de démarrage du système et l'établissement de canaux de communication réseau pour les opérations de commande et de contrôle. La sophistication de l'attaque suggère une coordination par des acteurs menaçants expérimentés ayant accès à une infrastructure de signature de code légitime.

Les vecteurs d'infection initiaux incluent le regroupement de logiciels avec des applications légitimes, les téléchargements furtifs à partir de sites Web compromis et les pièces jointes d'e-mails déguisées en mises à jour logicielles. Le taux de réussite de la campagne semble particulièrement élevé dans les environnements où les utilisateurs ont des privilèges administratifs ou où les politiques de restriction logicielle ne sont pas strictement appliquées. L'utilisation de signatures numériques valides réduit considérablement les taux de détection par les outils de sécurité automatisés et les processus d'inspection manuelle.

Les secteurs d'infrastructure critique font face à une compromission généralisée

L'attaque a impacté des milliers de points de terminaison dans plusieurs secteurs d'infrastructure critique, les établissements d'enseignement, les entreprises de services publics, les agences gouvernementales et les organisations de santé étant les plus touchés par la campagne. Les réseaux éducatifs semblent particulièrement vulnérables en raison de leurs environnements informatiques généralement ouverts et de leurs exigences logicielles diversifiées qui nécessitent souvent des politiques de sécurité assouplies pour les outils éducatifs légitimes.

Les organisations de santé font face à des risques particulièrement graves car la protection antivirus désactivée laisse les systèmes de données des patients et les dispositifs médicaux vulnérables à des attaques secondaires. La dépendance du secteur de la santé aux systèmes hérités et aux équipements médicaux interconnectés crée des surfaces d'attaque supplémentaires que les acteurs menaçants peuvent exploiter une fois les défenses initiales compromises. Les agences gouvernementales affectées par cette campagne peuvent faire face à des violations de conformité et à des implications potentielles pour la sécurité nationale en fonction de la sensibilité des systèmes compromis.

Les entreprises de services publics représentent une autre cible de grande valeur, car leurs réseaux de technologie opérationnelle pourraient être accessibles via des systèmes administratifs compromis. Les privilèges de niveau SYSTEM obtenus par le logiciel malveillant fournissent un accès suffisant pour potentiellement franchir des réseaux isolés ou accéder à des systèmes de contrôle industriel si une segmentation réseau appropriée n'est pas mise en œuvre. Les petites et moyennes organisations au sein de ces secteurs semblent disproportionnellement affectées, probablement en raison de ressources de cybersécurité limitées et de capacités de détection des menaces moins sophistiquées.

Réponse immédiate et stratégies d'atténuation requises

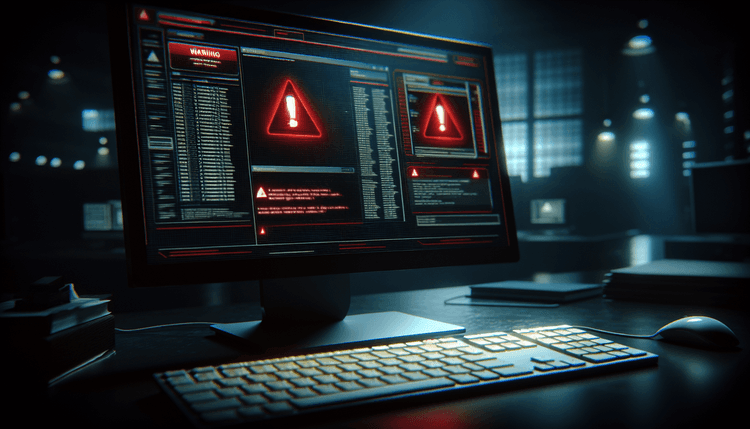

Les organisations doivent immédiatement mettre en œuvre des procédures complètes de détection et de remédiation pour identifier et supprimer l'outil de logiciels publicitaires signé de leurs réseaux. Les administrateurs système devraient commencer par effectuer des analyses complètes du réseau en utilisant plusieurs moteurs antivirus, car le logiciel malveillant cible spécifiquement et désactive les solutions de sécurité principales. Le catalogue des vulnérabilités exploitées connues de la CISA fournit des conseils sur les approches systématiques de la chasse aux menaces dans les environnements compromis.

La remédiation technique nécessite de restaurer les services et configurations antivirus qui ont pu être modifiés ou désactivés par le logiciel malveillant. Les administrateurs doivent vérifier que Windows Defender ou des solutions antivirus tierces fonctionnent avec une protection en temps réel appropriée activée, vérifier les tâches planifiées ou les programmes de démarrage non autorisés, et examiner les journaux système pour des preuves d'activités d'élévation de privilèges. Les modifications du registre effectuées par le logiciel malveillant doivent être identifiées et inversées, en particulier celles affectant le fonctionnement des logiciels de sécurité et les politiques de sécurité de Windows.

Les stratégies de prévention devraient se concentrer sur la mise en œuvre de politiques de liste blanche d'applications, la restriction des privilèges administratifs pour les utilisateurs standard, et l'établissement de procédures de déploiement logiciel robustes qui vérifient les signatures numériques par rapport aux éditeurs de confiance connus. Les organisations devraient également envisager de mettre en œuvre des solutions de détection et de réponse aux points de terminaison qui peuvent identifier les anomalies comportementales même lorsque la protection antivirus traditionnelle est compromise. Le Microsoft Security Response Center recommande des évaluations régulières de la sécurité et la mise en œuvre de stratégies de défense en profondeur pour prévenir des attaques similaires.

Les améliorations de sécurité à long terme devraient inclure la segmentation du réseau pour limiter l'impact des points de terminaison compromis, une formation régulière à la sensibilisation à la sécurité pour aider les utilisateurs à identifier les logiciels suspects, et l'établissement de procédures de réponse aux incidents spécifiquement conçues pour les scénarios où les contrôles de sécurité principaux ont été désactivés. Les organisations devraient également envisager de mettre en œuvre le verrouillage des certificats et une surveillance renforcée de l'utilisation des certificats de signature de code pour détecter les abus futurs de l'infrastructure de signature légitime.