Cisco publie des correctifs d'urgence pour des failles de sécurité critiques dans IMC

Cisco a divulgué et corrigé plusieurs vulnérabilités de sécurité critiques le 2 avril 2026, y compris une faille grave de contournement de l'authentification affectant les systèmes Integrated Management Controller (IMC) de l'entreprise. La vulnérabilité la plus sérieuse permet aux attaquants distants de contourner complètement les mécanismes d'authentification et d'obtenir des privilèges administratifs complets sur les instances IMC affectées sans nécessiter de justificatifs d'utilisateur ou d'accès préalable au système.

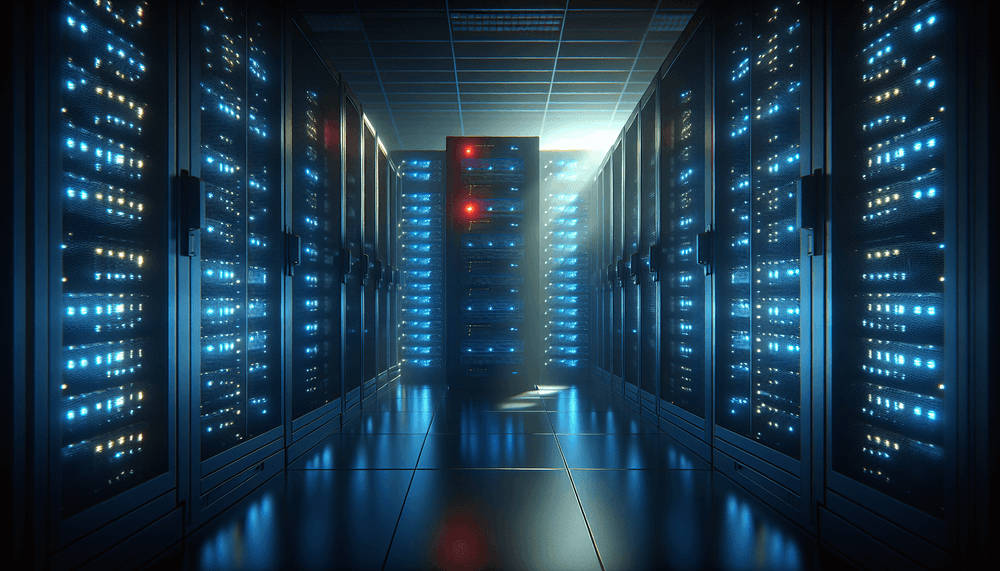

Le Integrated Management Controller sert de composant critique dans l'infrastructure serveur de Cisco, fournissant des capacités de gestion hors bande pour les serveurs UCS et autres matériels d'entreprise. Ce contrôleur fonctionne indépendamment du système d'exploitation principal du serveur, ce qui en fait une cible de grande valeur pour les attaquants cherchant un accès persistant à l'infrastructure d'entreprise. La vulnérabilité de contournement de l'authentification rend essentiellement tous les contrôles de sécurité configurés inutiles, car les attaquants peuvent prendre le contrôle complet de l'interface de gestion.

L'équipe de réponse aux incidents de sécurité des produits de Cisco (PSIRT) a coordonné la divulgation suivant les protocoles de signalement responsable des vulnérabilités. L'entreprise a confirmé que ces vulnérabilités ont été découvertes grâce à des évaluations de sécurité internes et à des recherches de sécurité externes, bien que les détails spécifiques sur le calendrier de découverte restent limités. Les correctifs ont été développés et testés sur plusieurs semaines avant la publication coordonnée d'aujourd'hui, indiquant la gravité des failles de sécurité sous-jacentes.

La vulnérabilité affecte l'interface de gestion basée sur le web des systèmes IMC, que les administrateurs utilisent généralement pour configurer les paramètres du serveur, surveiller la santé du matériel et effectuer des tâches de gestion à distance. Une exploitation réussie permettrait aux attaquants de modifier les paramètres du BIOS, d'accéder à des données de configuration sensibles, de déployer un firmware malveillant ou d'utiliser l'IMC compromis comme point de pivot pour un mouvement latéral au sein des réseaux d'entreprise. Le vecteur d'attaque semble être basé sur le réseau, ce qui signifie que tout système IMC accessible via les réseaux d'entreprise ou Internet pourrait potentiellement être compromis.

Les organisations d'entreprise utilisant l'infrastructure Cisco UCS à risque

La vulnérabilité de contournement de l'authentification affecte principalement les organisations utilisant des serveurs Cisco Unified Computing System (UCS) avec des versions de firmware IMC vulnérables. Les centres de données d'entreprise, les fournisseurs de services cloud et les installations d'hébergement géré représentent les environnements à plus haut risque, car ces organisations déploient généralement un grand nombre de serveurs UCS avec des contrôleurs IMC exposés aux réseaux de gestion internes. Les organisations qui ont activé les capacités de gestion à distance ou exposé les interfaces IMC à des réseaux externes courent un risque accru d'exploitation.

Cisco n'a pas encore publié une liste complète des versions de firmware IMC affectées, mais une analyse préliminaire suggère que plusieurs générations de matériel UCS pourraient être vulnérables. Cela inclut les serveurs lames UCS B-Series, les serveurs en rack C-Series, et potentiellement les systèmes plus récents X-Series selon leur implémentation IMC. Les organisations devraient supposer que tous les systèmes compatibles IMC sont potentiellement affectés jusqu'à ce que Cisco publie des informations détaillées sur les versions et des matrices de vulnérabilité.

L'étendue de l'impact potentiel va au-delà de la compromission individuelle des serveurs. Les contrôleurs IMC ont souvent un accès privilégié au matériel du serveur, aux configurations BIOS et aux interfaces réseau. Des attaques réussies pourraient permettre l'installation persistante de logiciels malveillants, la collecte de justificatifs depuis la mémoire du serveur, ou la prise de contrôle complète du système qui survit à la réinstallation du système d'exploitation. Pour les organisations exploitant des infrastructures critiques ou manipulant des données sensibles, les systèmes IMC compromis représentent une violation de sécurité significative qui pourrait faciliter des activités de menace persistante avancée (APT) à long terme.

Application immédiate des correctifs requise pour tous les systèmes Cisco IMC

Cisco recommande fortement l'application immédiate des correctifs de sécurité publiés aujourd'hui sur tous les systèmes compatibles IMC. Les organisations devraient prioriser le patching en fonction de l'exposition au réseau, les systèmes IMC connectés à Internet ou à une DMZ nécessitant une attention urgente. Le processus de patching implique généralement de télécharger le firmware mis à jour depuis le portail de support de Cisco et de l'appliquer via l'interface web IMC ou des outils en ligne de commande, bien que les procédures spécifiques varient selon le modèle de matériel et la version actuelle du firmware.

Jusqu'à ce que les correctifs puissent être appliqués, les organisations devraient mettre en œuvre des atténuations au niveau du réseau pour réduire la surface d'attaque. Cela inclut la restriction de l'accès réseau IMC par des règles de pare-feu, la désactivation des services IMC inutiles, et la mise en œuvre de couches d'authentification supplémentaires lorsque cela est possible. La segmentation du réseau devrait isoler le trafic de gestion IMC des réseaux d'entreprise généraux, et les systèmes de surveillance devraient être configurés pour détecter des modèles d'accès IMC inhabituels ou des changements de configuration.

Cisco a indiqué que des avis de sécurité supplémentaires pourraient suivre à mesure que l'entreprise complète son examen de sécurité complet des systèmes IMC. Les organisations devraient surveiller le catalogue des vulnérabilités exploitées connues de la CISA pour toute mise à jour concernant l'exploitation active de ces vulnérabilités. Les administrateurs système devraient également examiner les journaux d'accès IMC pour détecter toute activité suspecte et envisager de faire tourner les justificatifs administratifs par mesure de précaution après le déploiement des correctifs.